گاهی فراموش میکنیم برای ساخت یک کسب و کار بیش و پیش از هرچیزی نیاز به برندسازی داریم.ما نیاز داریم تا کسب و کار خود را به دیگران معرفی کنیم تا آنان به ما اعتماد کنند و به سراغ ما بیایند. در این مطلب شما میتوانید 3 کتاب که به شما جزییاتی بینظیر درباره برندسازی…

1. اصول کلی طراحی شبکه طراحی درست زیرساخت شبکه از ارکان اصلی پایداری کسب و کار امروزی است؛ این اصول از دو بخش “روش طراحی شبکه” و “مدل های ساختار شبکه” تشکیل شده که در این مقاله به روش طراحی شبکه پرداخته شده است. 1-1(روش طراحی شبکه) Network Design Methodology شبکه ها می توانند پیچیده…

حدود 40 % یا 3 میلیارد نفر در دنیا به طور کامل از اینترنت محروماند و در حال حاضر 5/4 میلیارد از مشترکین متصل به اینترنت امکان دسترسی به اینترنت پرسرعت، با کیفیت و ارزان را ندارند. پروژه اسپیس ایکس (Space X) به نام استارلینک بسیاری از مردم را امیدوار به دسترسی به اینترنت پرسرعت…

راهکارهای Disaster Recovery برای سازمان های حوزه فناوری اطلاعات با توجه به افزایش روزافزون تهدیدات امنیتی، حملات سایبری و به وقوع پیوستن روزانه میلیونها حمله نفوذگران به سایتها و مراکز داده و کسب و کارهای اینترنتی و… لازم است تدابیری در نظر گرفته شود که مشمول زیرساخت و پرسنل و فرآیند باشد؛ تا پس از…

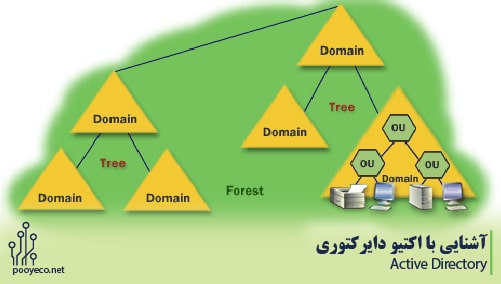

آشنایی با اکتیو دایرکتوری اکتیو دایرکتوری به مجموعه خدمات ایجاد شده توسط مایکروسافت که در کنار هم یک زیرساخت شبکه را ارائه میدهند، گفته میشود. سرویس اکتیو دایرکتوری (Active Directory) یکی از مهمترین چیزهایی است که در سازمان هایی ارائه دهنده خدمات شبکه مورد استفاده قرار میگیرد. اکتیو دایرکتوری (AD) به مدیریت منابع شبکه در…

VPN چیست و چگونه کار میکند؟ امروزه با پیشرفت تکنولوژی و گسترش استفاده از شبکه های رایانه ای، حفاظت از ارتباطات و داده هایی که در مسیر انتقال در فضای عمومی اینترنت اهمیت زیادی دارد. یکی از ابزار هایی که داده ها را رمزنگاری و ارتباطمان را ایمن می کند VPN است. 1_نحوه کارکرد VPN…

Veeam Backup نرمافزار کاربردی است که امکان پشتیبانگیری در ماشین مجازی را فراهم میکند. این ابزار امکان بازیابی اطلاعات پاک شده، تهیه انواع نسخه پشتیبان، اعمال زمانبندیها و سیاستها و… در محیط ابر و سنتی را ممکن میکند. طراحی این برنامه به شکلی است که بتواند پشتیبانگیری از ماشینهای مجازی ایجاد شده با مجازیسازهای Microsoft…

برای طراحی شبکههای بیسیم در یک سازمان نیازمند گامهایی در ابتدای کار هستیم. فرآیند طراحی با Site survey شروع میشود. این اصطلاح در زبان فارسی با عبارت «متره برآورد» معنی میشود. در تعریف لغوی به بررسی و ارزیابی و محاسبه اصطلاحات «متر و برآورد » میگویند. در تعریف مهندسی اینگونه بیان میشود، زمانی که بخواهیم…

تست نفوذ بر روی سرویسهای شبکه (Network Service) این نوع تست نفوذ، رایجترین نوع برای کسانی است که تست نفوذ انجام میدهند. هدف آن، کشف آسیبپذیریها و شکافهای موجود در زیرساختهای شبکه مشتریان است. از آنجا که یک شبکه میتواند دارای نقاط دسترسی داخلی و خارجی باشد، بنابراین انجام آزمایشهایی به صورت Local و از راه دور…

تست نفوذپذیری فرآیند ارزیابی امنیتی شبکه با سیستمهای رایانهای است که به صورت شبیهسازی یک حمله توسط یک Hacker اخلاقی صورت میپذیرد (Ethical Hacker) . مهمترین تفاوت بین Hacker و شخصی که تست نفوذپذیری انجام میدهد، این است که تست نفوذپذیری با مجوز و قراردادی که با سازمان یا شرکت امضا شده است، انجام و…