تست نفوذپذیری فرآیند ارزیابی امنیتی شبکه با سیستمهای رایانهای است که به صورت شبیهسازی یک حمله توسط یک Hacker اخلاقی صورت میپذیرد (Ethical Hacker) . مهمترین تفاوت بین Hacker و شخصی که تست نفوذپذیری انجام میدهد، این است که تست نفوذپذیری با مجوز و قراردادی که با سازمان یا شرکت امضا شده است، انجام و…

Wi-Fi نسل ششم، نسل بعدی در فناوری Wi-Fi است. این تکنولوژی همچنین با عنوان « AX Wi-Fi » یا «۸۰۲٫۱۱AX Wi-Fi » شناخته میشود که در ابتدا به دلیل رشد روزافزون دستگاهها در جهان ساخته شد. Wi-Fi نسل ششم همان کارهای اساسی را انجام میدهد که Wi-Fi های نسل قبلتر هم انجام میدهند؛ مانند اتصال…

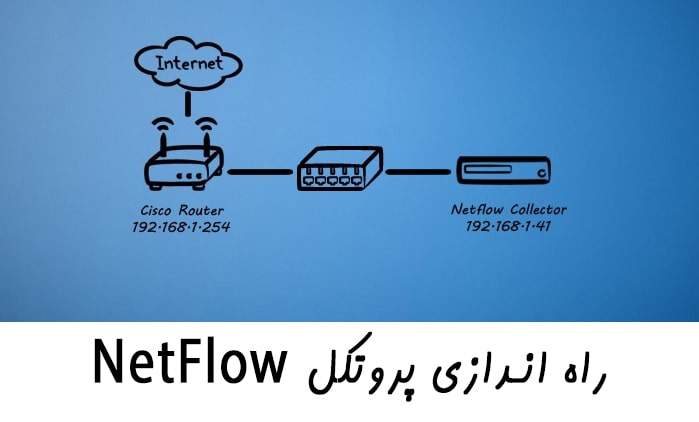

راهاندازی NetFlow سنتی برای راهاندازی اولیۀ پروتکل NetFlow، سناریویی با ترتیب زیر را پی میگیریم. • سه روتر و سه pc را در نظر میگیریم و تنظیمات اولیه را بر روی آنها اعمال میکنیم. • پروتکل Netflow را بر روی روتر R2 پیکربندی میکنیم. • پروتکل NetFlow را با استفاده از CLI آنالیز میکنیم. در این…

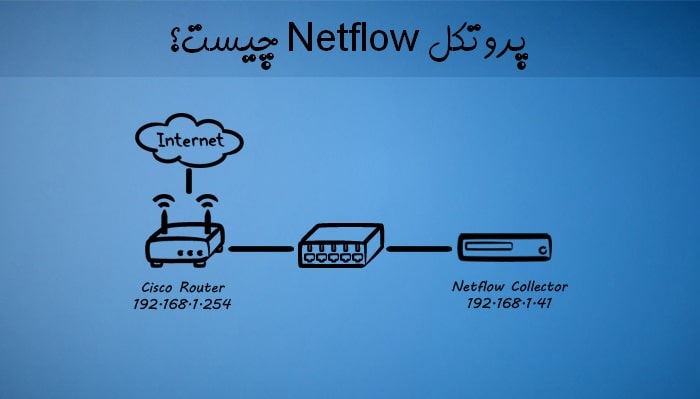

برای اینکه به درک کاملی از پروتکل NetFlow و کاربرد آن در مانیتورینگ شبکه دست یابیم، در ابتدا باید شناخت دقیقی از مفهوم Flow داشته باشیم. معنای Flow در این بستر چیست؟ Flow دنبالهای از بستههای (packets) اطلاعاتی است که خصوصیات یکسانی دارند. هنگامی که یک فیلم را به طور آنلاین در اینترنت مشاهده میکنید،…